방송국, 은행 전산망 마비 사태... 해킹, 누가 왜?

최근 국내외에서 발생한 해킹과 사이버 공격 사례를 집중 조명합니다. 해커의 정체, 공격 방식, 보안 취약점, 그리고 국가 기간시설의 위협까지 다양한 이슈를 심층적으로 다룹니다.

최근 국내외에서 발생한 해킹과 사이버 공격 사례를 집중 조명합니다. 해커의 정체, 공격 방식, 보안 취약점, 그리고 국가 기간시설의 위협까지 다양한 이슈를 심층적으로 다룹니다.

총 64 건

정부 브리핑 -기업 뿐 아니라 개인도 피해 가능한가? 바이러스가 유포된 것이 패치 매니지먼트 시스템을 통해 감염됐다고 보기 때문에 피해를 입은 6개사의 시스템에 접속된 내부 PC라면 모를까, 일반 국민PC 감염을 추정하기는 어렵다. 하지만 정부는 사고가 있었고, 대응 백신이 개발됐기 때문에 모든 가능성을 열어두고 전반적 대응을 위해 백신 업데이트를 무료 배포하고 있다.

정부는 3.20 전산망 대란과 관련 방송통신위원회에서 현안 브리핑에서 추가 공격 가능성 여부를 묻는 질문에 "모든 가능성을 열어두고 있다"고 답했다. 이를 대비하기 위해 정부는 국가 공공기관들을 상대로 백신 업데이트 서버를 인터넷과 분리토록 조치했다. 이번 전산망 대란과 관련해 내부 PC에 대량 감염된 것이 백신 업데이트 관리 서버로 판명된 만큼, 이같은 조치를 통해 추가적인 피해는 없을 것이라고 덧붙였다.

정부 브리핑 -추가 사이버 공격 가능성은 없나? 업데이트 서버 해킹해 악성코드를 뿌린 것이기 때문에 백신 업데이트 작업 이뤄질 것이기 때문에 같은 유형 추가공격 대응은 어느정도 될 것으로 보인다. 대체로 농협의 경우 업데이트 서버의 위치가 농협에서 관리하는 PMS에서 악성코드가 심어졌고 그것이 PC에 전파됐다고 분석하고 있다.

지난 20일 일어난 전산망 대란으로 언론·금융 6개사의 PC·서버 3만2000여대가 피해를 당한 것으로 파악됐다. 농협 등 피해를 입은 일부 시스템의 경우 중국IP가 업데이트 관리 서버에 접속해 악성파일을 생성한 것도 확인됐다. 이번 사태로 피해를 입은 PC가 복구되는 등 완전정상화가 되기까지는 최소 4~5일 소요될 전망이다. 21일 방송통신위원회에 따르면 민관군 합동대응팀 주관으로 악성코드를 분석한 결과 피해 6개사 모두 동일 조직에 의해 공격이 자행된 것으로 판단됐다. 하지만 공격 주체는 지속 추적 중이다. 이번 사고는 피해사의 업데이트 관리 서버가 해킹돼 이를 통해 내부 PC가 대량 감염된 것으로 분석됐다. 현재 정부는 피해 서버, PC의 로그기록과 현장에서 채증한 악성코드 추가 분석을 통해 공격주체를 파악하는데 주력하고 있다. 농협 시스템에 대한 분석결과, 중국IP(101.106.25.105)가 업데이트 관리 서버에 접속해 악성파일을 생성한 것으로 확인됐다. 정부는 추가 피해

KBS, MBC, YTN 등 국내 주요 방송국과 농협, 신한은행 등 금융기관이 악성코드 공격을 받으면서 벌써부터 책임 소재 논란이 일고 있다. 시작은 지난 20일 방송통신위원회가 보도자료를 통해 PMS(업데이트 관리서버 : Patch Management System)를 통해 유포된 것으로 추정한데서 기인했다. 이에 따르면 백신을 공급하는 안랩과 하우리의 업데이트 서버가 악성코드를 이번에 피해를 입은 고객사에 유포했다고 풀이할 수 있기 때문이다. 하지만 20일 저녁과 21일 새벽 하우리와 안랩은 이에 대한 해명에 나섰다. 안랩은 "이번 전산망 마비에 사용된 악성코드 유포에는 외부망 IDC에 위치한 '업데이트 서버'가 아닌 기업의 내부망의 '자산관리서버'가 이용된 것으로 확인됐다"고 밝혔다. 다시 말하면 안랩의 서버가 공격을 당한 것이 아니라 기업의 내부 망에서 직원들의 PC가 최신 SW(소프트웨어)로 유지되는지 중앙에서 관리자의 아이디와 비밀번호가 뚤렸을 가능성이 높다는 설명이다. 하

![[단독] "전산망 대란 주범, '후이즈 팀' 맞다"](https://thumb.mt.co.kr/cdn-cgi/image/w=226,h=184,fit=crop,f=auto,g=face/06/2013/03/2013032109321280922_1.jpg)

KBS, MBC, YTN 등 방송사와 신한은행 등 금융 전산망이 일시에 다운된 3.20 사이버 대란을 일으킨 공격자가 당일 LG유플러스 그룹웨어 사이트를 변조시킨 자칭 '후이즈(Whois)'라는 해커팀과 동일하다는 분석이 나왔다. 사상 초유의 3.20 전산망 대란 주범이 후이즈일 가능성이 높아졌다. 지난 20일 '후이즈'가 전산망 대란의 주범이 아니냐는 관측이 제기됐지만 관계당국은 가능성을 일축한 바 있다. 아울러 지난해 6월 발생한 중앙일보 뉴스 사이트 해킹공격도 동일범의 소행 아니냐는 관측까지 제기되고 있다. 21일 악성코드 분석가들에 따르면, 이번에 3.20 사이버 대란시 사용된 것으로 추정된 수종의 악성코드들 가운데 LG유플러스 그룹웨어 사이트 변조화면과 동일하게 바꾸는 '디페이스' 악성파일이 포함돼 있었던 것으로 이날 새벽 추가 확인됐다. 디페이스란 특정 사이트에 접속할 경우, 변조된 화면을 보여주는 기능으로, 당시 LG유플러스 고객들이 그룹웨어 사이트에 접속하면 해골화면이

캐나다 보안업체 소포스는 지난 20일 발생한 전산망 마비의 원인이 된 악성코드를 분석한 결과, 코드명 '다크서울(DarkSeoul)'로 알려진 악성코드라고 21일 밝혔다. 소포스는 "이번 악성코드가 특별히 정교한 것은 아니다"며 "거의 1년 전에 소포스 백신이 이 악성코드를 감지했다"고 설명했다. 또 이 업체는 악성코드 분석가들을 위해 샘플의 일부를 공개하겠다고 했다. db4bbdc36a78a8807ad9b15a562515c4 0a8032cd6b4a710b1771a080fa09fb87 5fcd6e1dace6b0599429d913850f0364

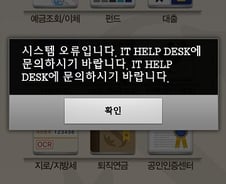

전산망 마비사태를 겪었던 신한은행과 농협은행 등 일부 금융회사들이 21일 정상 영업을 한다. 이날 금융당국에 따르면 전날 오후 전산망 장애가 발생했던 금융회사들이 시스템을 복구해 이날 정상 영업이 가능하다. 우선 중앙 전산망이 완전히 마비됐던 신한은행은 전날 오후 4시부터 전산망을 복구했다. 금감원 관계자는 "내부 데이터베이스 서버에 문제가 생긴 이유를 파악 중"이라고 밝혔다. 중앙 전산망이 아닌 일선 영업점 단말기가 작동을 멈췄던 농협은행과 제주은행도 정상 영업에 문제가 없다. 개별 지점에서 문제를 일으켰던 단말기는 백신 프로그램을 새로 설치하는 등 오류를 해결하고 있다. 일부 직원들의 업무용 컴퓨터 90여대가 오작동을 일으킨 농협생명보험과 손해보험도 문제의 컴퓨터들을 처리했다. 금감원 관계자는 "밤사이 금융권의 추가피해는 없다"며 "개인정보 유출 가능성 등 정확한 피해규모와 원인 파악에 집중하고 있다"고 밝혔다. 앞서 전날 오후 방송사 KBS, MBC, YTN과 신한은행의 정보전

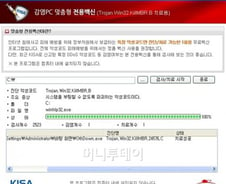

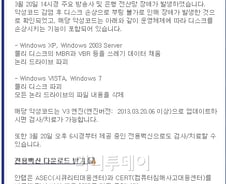

KISA(한국인터넷진흥원)는 20일 발생한 일부 방송사 및 금융사의 내부 전산망 마비 관련 악성코드를 탐지 및 치료할 수 있는 전용백신을 보급한다고 21일 밝혔다. 이 악성코드는 컴퓨터 부팅 불가 및 디스크 파괴 등을 일으킨다. 20일 오후 2시에 동작하도록 예약된 코드가 존재하는 것으로 확인됐다. 따라서 KISA는 추가적인 피해를 예방하기 위해 악성코드 감염이 의심되는 경우 전용백신을 다운받아 점검해 볼 것을 당부했다. 단 디스크 손상이 발생되지 않은 경우에만 치료가 가능하다. 악성코드에 감염돼 이미 디스크가 손상된 경우 디스크를 복구할 수 없다. 또한 PC를 부팅하기 전 PC 시간을 20일 14시 이전으로 설정한 후 전용백신을 다운받아 검사하는 것이 중요하다. 부팅 전, PC 시간 설정 및 전용백신을 다운로드 받으려면 컴퓨터 부팅 후 CMOS 설정에 들어가서(F2키 또는 DEL키 입력) 일시를 임시적으로 2013년 3월 20일 14시 이전으로 변경한다. 이후 KISA 보호나라(w

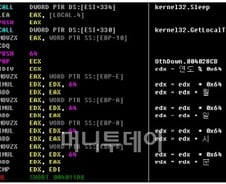

20일 오후 일부 방송사 및 금융사 전산망 마비와 관련해 프로그램 취약점 악용 가능성이 제기됐던 백신체들이 이와 관련해 해명에 나섰다. 20일 안랩과 하우리는 "백신 프로그램의 취약점을 악용, 해킹을 당해 악성코드 유포에 악용됐을 가능성이 없다"고 밝혔다. 방송통신위원회는 KBS, MBC, YTN 등 방송사와 신한은행 등 금융전산망을 마비시키는데 사용된 악성코드는 업데이트관리서버(PMS)를 통해 유포된 것으로 추정했다. 이에 따라 해당기업에 백신을 공급하는 안랩과 하우리가 악성코드 유포에 악용됐을 수 있다는 분석이 제기됐다. 하지만 이들 기업은 자사 백신의 문제가 아니라는 설명이다. 하우리는 이날 밤 보도자료를 통해 "장애 증상 PC에서 샘플 파일을 수집해 분석한 결과, 악성코드가 하우리 백신 프로그램의 구성모듈 파일(파일명: othdown.exe)로 위장했다"며 "타 백신 프로그램(안랩) 역시 서버 구성모듈로 악성코드가 위장한 것"이라고 밝혔다. 하우리 분석에 따르면 정상 파일로

20일 오후 KBS, MBC, YTN, 농협, 신한은행 등 내부 전산망 마비사태가 발생한 가운데, 백신업체 안랩과 하우리 등 백신업체들이 홈페이지를 통해 해당 악성코드에 대한 긴급업데이트를 마쳤다고 밝혔다. 안랩은 이날 홈페이지에 팝업창을 띄우고 전산망 장애의 증상을 자세히 설명했다. 안랩에 따르면 해당 악성코드는 윈도XP, 윈도2003서버 OS(운영체제)에서는 물리디스크의 MBR(부팅영역)과 VBR 등을 쓰레기데이터로 채우고 논리드라이브를 파괴시킨다. 또 윈도 비스타와 윈도7 OS에서는 물리디스크를 파괴하고 모든 논리드라이브의 파일내용을 삭제하는 피해를 입힌다고 설명했다. 안랩은 "해당 악성코드는 V3엔진을 업데이트하면 검사 또는 치료가 가능하다"며 "이날 오후 6기경부터 제공 중인 전용백신으로도 검사·치료할 수 있다"고 덧붙였다. 전용백신 다운로드 받기 링크도 제공했다. 하우리 역시 '주요 방송매체 및 금융권 시스템 장애 대응 업데이트 공지'를 긴급 공지사항으로 전했다. 업데이트

20일 오후 방송사와 은행의 전산망을 마비시킨 악성코드 유포에 안랩, 하우리 등 국내 백신업체들의 업데이트 서버가 악용됐을 가능성이 제기되고 있다. 방송통신위원회에 따르면, KBS, MBC, YTN 등 방송사와 신한은행 등 금융전산망을 마비시키는데 사용된 악성코드는 업데이트관리서버(PMS)를 통해 유포된 것으로 추정됐다. PMS란 소프트웨어 패치와 백신 프로그램 업데이트 정보 등을 일괄적으로 설치해주는 업데이트 관리 서버로, 이번에 문제를 일으킨 악성코드가 이 서버를 통해 사내에 일괄 유포됐다는 것. 특히 주기적으로 이뤄지는 백신 업데이트 파일로 위장했을 가능성이 크다는 게 보안 전문가들의 지적이다. 현재 MBC는 안랩 V3 백신을, KBS와 YTN은 하우리 바이로봇을 사용 중인 것으로 알려졌다. 이를 두고 일각에선 이들 백신업체의 프로그램이 해킹당해 악성코드 유포에 악용된 것 아니냐는 의혹을 제기하고 있다. 이에 대해 합동대응팀 관계자는 "피해기관들로부터 수집된 악성코드 샘플 분석