[전산망 대란]3.20 전산망 대란의 미스터리 3題

지난 20일 KBS, MBC, YTN 등 방송사와 신한은행, 농협 등 금융전산망이 한꺼번에 마비되는 초유의 사이버 테러가 발생했다.

언론, 금융 6개사의 PC, 서버 3만2000여대가 피해를 당해 아직까지 복구 작업이 마무리되지 않았다. 깡통이 된 PC들은 하드디스크에 저장된 정보를 날려야 할 판이다.

이번 사고는 국가 보안 체계에 대한 극약 처방이 없다면 갈수록 지능화된 타깃공격에 속수무책으로 당할 수 밖에 없다는 사실을 입증한 사건으로 기록된다. 그러나 이번 대란 과정에서 이제 막 풀어야할 의문점들도 적지 않다.

◇의문1. 베일에 쌓인 해커 주체는?

이번 3.20 전산망 대란의 주범을 놓고 여전히 혼선이 일고 있다.

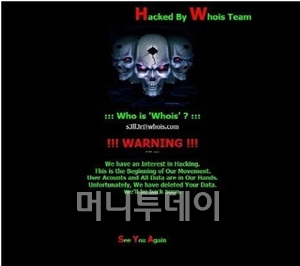

20일 오후 6개 언론 및 금융망 마비사고 직후 LG유플러스의 그룹웨어 초기화면이 해킹돼 해골 로고와 함께 'Hacked By Whois Team(후이즈 팀에 의해 해킹됨)'라는 문구로 변조됐다. 이후 6개 피해기관의 표본 악성코드 역시 같은 해킹화면으로 변조하는 악성코드들이 발견되며 '후이즈 팀'이 이번 사이버 테러의 진범으로 지목되는 듯 했다.

그러나 사고 당시 피해기관들의 일부 웹사이트에서 'Hacked By Hastati(하스타티에 의해 해킹 당함)' 문구가 포함된 해킹화면으로 바뀐 사실이 뒤늦게 밝혀졌다.

'하스타티'는 고대 로마군단의 세열로 이뤄진 전투대형에서 맨 앞줄에 선 중무장 창병을 뜻하는 단어로, 사고 당시 악성코드 내부의 문자열에서 이 단어가 숨겨져 있었다는 점에서 2차 공격을 예고하는 후이즈팀의 메시지로 해석돼왔다.

그러나 해킹의 또다른 주체로 자신들을 '하스타티'라고 내세웠던 사실이 뒤늦게 밝혀지면서 '하스타티'가 2차 공격을 표방하는 것이 아니라 후이즈 팀과 연합한 또다른 제2의 공격주체 혹은 '후이즈'와 '하스타티' 모두 수사당국의 혼선을 유도하기 위한 위장술에 불과하다는 관측이 나오고 있다.

다만, 이번 전산망 대란에 이용한 악성코드 제작기법과 디페이스(홈페이지 변조) 구성 방식 등이 지난해 6월 북한의 소행으로 잠정 결론 난 중앙일보 해킹사고와 거의 흡사하기 때문에 북한의 소행일 가능성에 무게가 실리고 있는 분위기다.

독자들의 PICK!

◇ 의문2. 방송·금융사만 왜 노렸을까?

이번 공격의 타깃은 공영방송인 KBS와 MBC, 여기에 신한은행, 농협 등 방송사와 금융 전산망이다.

그러나 보안 전문가들은 해커조직이 처음부터 방송사와 금융권을 노렸을 것으로 보고 있지는 않다. 이들 피해기관도 불특정 다수를 대상으로 사전 악성코드가 뿌려진 곳 일부에 지나지 않을 것이라는 설명이다.

이번 3.20 사이버 대란의 주 목적이 정치적 목적(핵티비즘)이 강했던 만큼, 해킹됐을 시 사회적 파급력이 큰 방송과 금융 전산망을 겨냥했다는 분석이다. 악성코드를 설치한 뒤 미리 정해둔 특정시간에 맞춰 악성코드 감염 PC와 서버를 일제히 다운시킨 것도 충격 효과를 극대화하기 위한 사이버 테러 수법이라는 게 보안당국의 분석이다.

◇ 의문3. 정보유출 없었나?

이번 사고가 단순히 방송 및 금융 전산망 마비시킬 목적으로만 진행됐는 지 여부도 의문이다.

이미 예전부터 3만2000여대의 PC, 서버가 악성코드가 설치됐음에도 불구하고 악성코드의 '자폭 기능'이 실행된 오후 2시 이전까지는 아무도 몰랐기 때문이다. 특히 악성코드 자체가 백신 업데이트 모듈로 위장돼 있었기 때문에 이를 탐지한다는 것 자체가 불가능했기 때문.

이는 공격자가 마음만 먹으면 충분히 서버나 PC내 모든 데이터를 빼낼 수 있었다는 얘기다.

보안 전문가들은 파괴기능이 수행되기 전 악성코드에 감염된 PC와 서버들로부터 정보유출을 시도했을 가능성을 높게 보고 있다.

익명을 요구한 보안 전문가는 "공격자가 현재 피해기관 외에도 불특정 다수기관을 대상으로 우선 빼갈 수 있는 정보들을 다 획득한 뒤 사회적으로 파장을 불러 일으킬 방송사와 금융사만 특정 자폭기능이 실행되도록 조작했을 가능성도 없지 않다"고 말했다.