6.25 악성코드변종, 신문사 '업데이트 모듈' 변조공격확인…"사전진단 불가능"

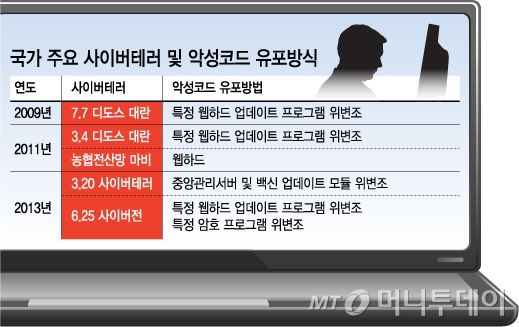

2009년 7.7 디도스(DDoS) 대란, 2011년 3.4 디도스 공격, 같은해 4월 농협 전산망 사고, 2013년 3.20 사이버테러, 6.25 사이버전. 정부가 국가 사이버 테러로 규정한 보안사고들이다. 이들의 주된 공통점 중 하나가 '업데이트 모듈'을 이용한 악성코드 공격방식인 것으로 드러나고 있다.

4일 보안업체인 잉카인터넷에 따르면, 지난달 25일 청와대 홈페이지 해킹과 16개 정부기관 및 언론기관 디도스 공격 이후 이달 초까지 후속 공격을 받은 케이블방송 및 중소 신문사 사이트들에서 수집한 일부 악성코드를 분석한 결과, 신문사 내부에서 사용하는 보도제작 프로그램의 업데이트 기능을 악용해 악성코드를 전파시킨 것으로 확인됐다.

신문사 내부 프로그램을 해킹한 뒤 마치 정상적인 업데이트 모듈처럼 위장해 악성코드를 유포시켰던 것. 이 경우, 해커는 해당 프로그램 접속하는 대부분의 직원들의 PC에 아무런 의심없이 악성코드를 설치할 수 있게 된다.

이에 앞서 지난달 25일 정부기관 디도스 공격에 사용된 악성코드들도 이같은 '업데이트 모듈'로 위장돼 배포됐다. 해커가 악성코드 유포 통로로 이용했던 웹하드 업체 2곳을 해킹한 뒤 웹하드 업데이트 모듈로 위조해 이들 서비스 이용자들이 아무런 의심없이 악성코드를 다운받게 했던 정황이 포착됐던 것.

무엇보다 해커는 기업 내부 혹은 인터넷 서비스의 업데이트 모듈을 해킹해 이를 위조해 악성코드를 유포할 경우, 보안탐지가 쉽지 않다는 점을 노렸다.

문종현 잉카인터넷 시큐리티 대응 팀장은 "최신 백신이나 보안관제서비스를 이용하더라도 기업 내부에서 사용하는 정상 프로그램들의 업데이트 내용까지 파악하기란 사실상 불가능하다"며 "아마도 해커들이 이를 노린 것도 이 때문"이라고 지적했다.

한꺼번에 전 사용자에게 빠르게 악성코드를 전파시킬 수 있다는 점도 업데이트 모듈로 위장하는 결정적인 이유다.

사실 업데이트 모듈을 이용해 악성코드를 유포시킨 사례는 우리나라의 국가적 사이버테러로 규정한 사건 때마다 발견된 공통 징후다.

가깝게는 지난 3.20 사이버 테러 당시에도 결정적으로 방송사들의 중앙관리 서버와 업데이트 모듈이 위변조돼 대형 사이버테러로 이어졌던 사고다.

지난 2009년 7.7 디도스 대란과 2011년 3.4 디도스 대란 역시 특정 웹하드 기업의 업데이트 모듈을 이용해 디도스용 악성코드가 빠르게 유포될 수 있었다. 웹하드 서비스 이용자들이 사이트에 접속하면 서비스를 업데이트하면 무조건 악성코드가 깔려 수십 만명의 PC를 감염시켰다.

독자들의 PICK!

2011년 4월 농협 전산망 사고 역시 서버 유지관리업체가 특정 웹하드를 통해 유포된 악성코드에 감염되면서 이뤄졌다.

문종현 팀장은 "국가 사이버테러에서 잇따라 발견되고 있는 이같은 수법은 불특정 다수가 방문하는 웹사이트를 통해 전파되는 악성코드 감염방식과는 엄연한 차이가 있다"며 "각종 인터넷 서비스와 기업 내부에서 사용하는 업데이트 프로그램에 대한 특단의 보안강화 조치가 선행돼야할 것"이라고 지적했다.