무단결제 통로로 활용…피해 속출

"규모 알 수 없어" 제도 개선 목소리

"이번 사건은 지역 맞춤형 점(spot) 공격이라는 새로운 해킹공격이 등장했음을 알린 경고장입니다."

한국인터넷진흥원(KISA) 해킹대응팀, 도로교통공단 정보보호단장, 유엔 CERT(침해대응팀) 등에서 활동한 보안전문가 최운호 서강대 교수의 얘기다.

과학기술정보통신부가 지난 8일 KT의 신고로 진행한 현장조사에서 불법 초소형 기지국이 피해자 단말기에 접속했다는 사실을 확인했다. KT(59,300원 ▼200 -0.34%)는 9일 오전 9시부터 신규 초소형 기지국(펨토셀)의 통신망 접속을 전면차단했다. 펨토셀은 실내나 지하 등 음영지역에 통신서비스를 원활히 제공하기 위해 개인이나 기업 등이 주로 활용하는 네트워크 장비다.

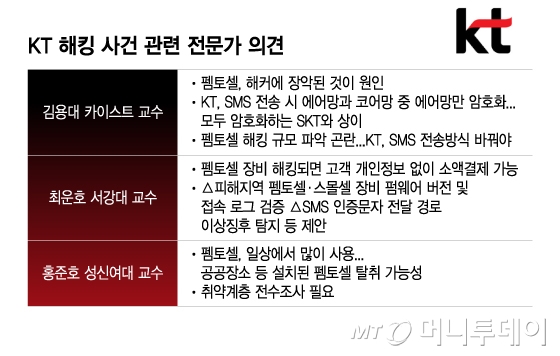

김용대 카이스트 전기및전자공학부 교수는 펨토셀이 해커에게 장악돼 이번 사태가 발생했다고 본다. 김 교수에 따르면 소액결제를 위한 인증번호 등 SMS(문자메시지)나 ARS(자동응답시스템) 데이터가 오갈 때는 △사용자의 단말기와 기지국(펨토셀 포함)간 무선통신 구간(에어망)과 △기지국과 이통사를 연결하는 유선 인터넷 구간(코어망)을 거쳐야 한다. SMS 전송방식은 이통사마다 다르다. KT의 SMS 전송방식은 에어망과 코어망 중 에어망만 암호화하는 방식인 반면 SK텔레콤(93,500원 ▲300 +0.32%)·LG유플러스(15,050원 ▼320 -2.08%) 등의 방식은 에어망-코어망 모두 암호화하는 방식이다.

전문가들은 펨토셀이 해커에게 장악되면서 사용자 단말기와 기지국 사이 암호화된 데이터가 기지국-이통사를 연결하는 코어망에 연결되는 과정에서 해커에게 탈취됐고 이를 통해 소액결제 피해가 발생했다는데 무게를 둔다.

최 교수는 "펨토셀 장비가 통째로 뚫리면 이동통신망의 핵심 인증·라우팅 과정이 조작돼 고객의 개인정보 없이도 소액결제가 성립될 수 있다"고 했다. 홍준호 성신여대 융합보안공학과 교수 역시 "펨토셀은 일상에서 많이 사용하는 장비기 때문에 공공장소 등에 설치된 펨토셀이 탈취돼 공격이 발생했을 것"이라고 분석했다.

김 교수는 이번 피해가 더 확산할 수 있을 것이라고 우려했다. KT가 가짜 기지국을 차단하더라도 전국에 배포된 펨토셀 중 해커의 손에 얼마나 들어갔는지 알 수 없어서다. 그는 "KT가 SMS 전송방식을 바꾸는 것 말고는 방법이 없을 것"이라고 했다.

최 교수는 △피해지역 펨토셀·스몰셀 장비의 펌웨어 버전 및 접속로그 검증 △SMS 인증문자 전달경로의 이상징후 탐지 △PG사 API(응용프로그램인터페이스) 호출패턴 확인 △고객 단말기에 설치된 앱권한 및 행위분석 △내부 직원 및 협력사 시스템 접속이력 확인 등을 제안했다.

독자들의 PICK!

취약계층 구제를 강화해야 한다는 의견도 나왔다. 홍 교수는 "현재 피해자 외에 피해를 입었을지 모를 취약계층에 대한 전수조사도 이뤄져야 할 것"이라고 했다.