쿠팡 개인정보를 유출한 전 직원(이하 공격자)은 중국인 개발자로 지난해 1월 퇴사했다.

퇴사 전 몇 차례 사전공격 테스트를 한 뒤 퇴사 후 7개월간 본격적으로 국내 쿠팡 계정의 개인정보를 탈취했다. 그의 공격시도는 1만8187만여회(중복 포함)에 달했다. 공격자의 쿠팡 서버 접속은 너무 쉬웠다. 재직 당시 발급받은 서명키로 손쉽게 위변조 '전자출입증'을 만들 수 있었다.

10일 과학기술정보통신부가 발표한 쿠팡 침해사고에 대한 민관합동조사단(이하 조사단) 조사결과에 따르면 공격자는 지난해 4월14일~11월8일 약 7개월간 쿠팡을 공격했다. 공격자는 쿠팡 재직 당시 시스템 장애 등 백업을 위한 이용자 인증시스템 설계·개발업무를 수행한 소프트웨어개발자(Staff Back-end Engineer)로 확인됐다.

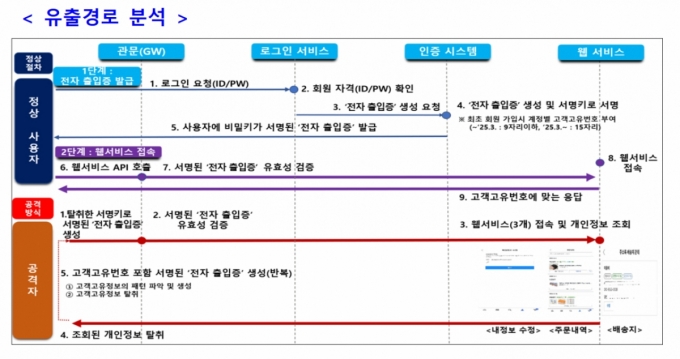

정상적인 절차로 쿠팡에 접속하려면 아이디와 비밀번호로 로그인해 '전자출입증'을 발급받는다. 이후 쿠팡의 관문서버에서 전자출입증 유효 여부를 검증한다. 이상이 없으면 서비스에 접속할 수 있다.

공격자는 재직 당시 관리하던 이용자 인증시스템 서명키를 쉽게 탈취했다. 업무담당자가 퇴사한 후에도 쿠팡이 서명키를 갱신하지 않아서다. 관문서버도 위변조 전자출입증으로 무난히 통과했다. 쿠팡의 관문서버에는 전자출입증 위변조 확인절차가 없는 점을 악용한 것이다.

쿠팡 재직기간에 이용자 인증시스템 설계·개발업무를 수행하면서 이같은 쿠팡 서버의 취약점을 인지한 공격자는 퇴사 후 사전테스트를 통해 접근 가능 여부도 살폈다. 이후 7개월간 IP(인터넷프로토콜)주소 2313개를 돌려 쓰며 자동화된 웹크롤링으로 대규모 계정정보를 유출했다.

조사단은 공격자 PC 저장장치(HDD 2대, SSD 2대)를 포렌식한 결과 공격자가 정보수집이나 외부서버 전송이 가능한 공격 스크립트를 작성한 것을 확인했다. 위변조 출입증을 이용해 빼낸 정보를 해외 소재 클라우드서버로 전송할 수 있는 기능도 확인했다. 그러나 실제 전송 여부는 기록이 남아 있지 않아 확인할 수 없었다.

김승주 고려대 정보보호대학원 교수는 "중요한 건 클라우드에 정보가 유출됐는지 여부"라며 "지금 용의자 이전에 퇴사한 직원들도 쿠팡의 취약점을 알았기 때문에 추가조사가 필요하다"고 말했다.

한편 조사단은 쿠팡의 법위반 사실도 확인했다. 침해사고를 인지한 후 24시간 이내 과기정통부나 한국인터넷진흥원(KISA)에 신고해야 하지만 쿠팡은 이틀여가 흐른 후 신고했다. 이는 3000만원 이하 과태료 부과 대상이다.

침해사고 분석을 위한 자료보전 명령도 어겼다. 쿠팡은 자사 접속기록의 자동로그 저장정책을 그대로 둬 약 5개월(2024년 7~11월) 분량의 기록이 삭제됐다. 지난해 5월23일~6월2일의 앱 접속기록도 사라졌다. 이에 수사를 의뢰했다.