쿠팡 개인정보를 유출한 전 직원(이하 공격자)은 지난해 1월 퇴사 전 몇차례 사전 공격 테스트를 해본 뒤 퇴사 후 7개월간 본격적으로 개인정보를 탈취한 것으로 나타났다. 공격자는 재직 당시 발급받은 서명키로 손쉽게 위·변조 '전자출입증'을 발급받았고 특별한 제한 없이 서버에 접속할 수 있었다.

10일 과학기술정보통신부가 발표한 쿠팡 침해사고에 대한 민관합동조사단(이하 조사단) 조사 결과에 따르면 공격자는 지난해 4월14일~11월8일 약 7개월간 쿠팡을 공격했다. 공격자는 재직 당시 시스템 장애 등 백업을 위한 이용자 인증 시스템 설계·개발 업무를 수행한 소프트웨어 개발자(Staff Back-end Engineer)로 확인됐다.

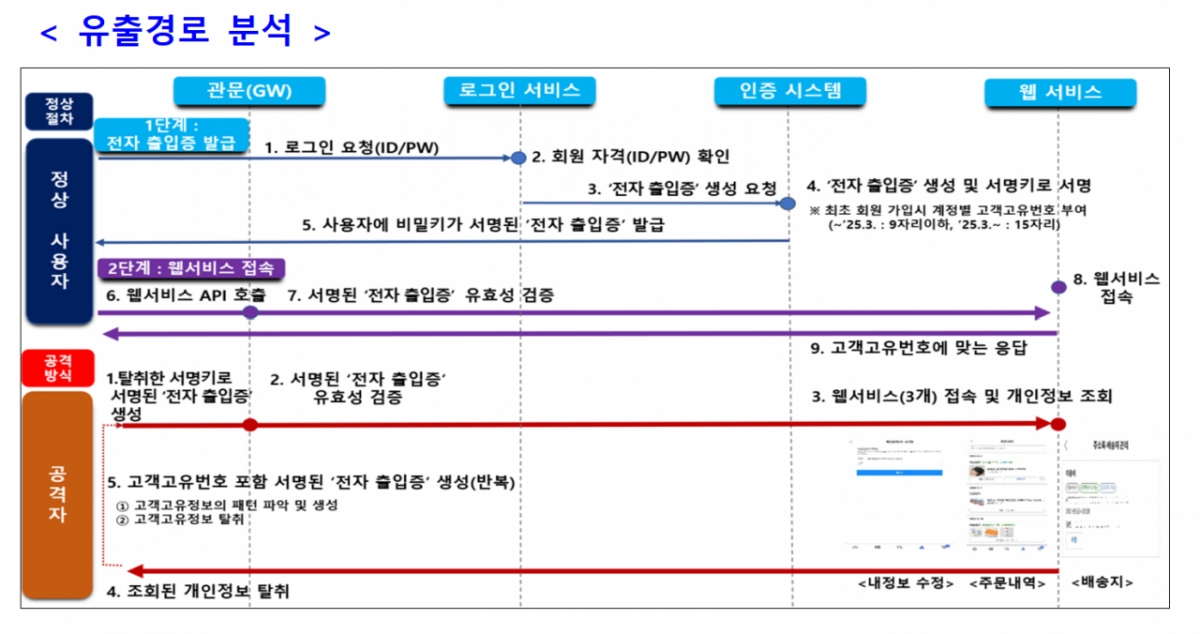

정상적인 절차로 쿠팡 서버에 접속하기 위해서는 아이디와 비밀번호를 입력해 로그인하면서 '전자 출입증'을 발급받아야 한다. 이후 쿠팡의 관문서버에서 전자출입증이 유효한지 여부를 검증하고 이상이 없으면 서비스에 접속할 수 있다.

문제는 관문서버에 전자출입증이 위·변조됐는지 확인하는 절차가 없었다는 점이다. 전자출입증을 발급하는 도구인 '서명키'도 업무 담당자가 퇴사하면 해당 서명키를 더 이상 사용할 수 없게 갱신 절차를 진행하는 등 체계적인 관리 절차를 갖춰야 하나 미비했다.

공격자는 지난해 1월 전까지 쿠팡에 재직해 이용자 인증 시스템 설계·개발 업무를 수행하면서 쿠팡 서버 취약점을 인지했다. 당시 정상적인 로그인 절차 없이 쿠팡 인증 체계를 통과하는 등 사전 테스트를 진행했다.

조사단은 공격자 PC 저장장치(HDD 2대, SSD 2대) 포렌식 결과 쿠팡에서 사용하는 이용자 고유식별번호와 위·변조 전자 출입증을 확인했다. 공격에 사용된 위·변조 출입증이 발견된 것. 또 조사단은 현재 재직 중인 개발자의 노트북을 포렌식한 결과 키 관리시스템에만 저장해야 하는 서명키가 개발자 노트북에 저장(하드코딩)된 사실을 확인했다. 서명키는 여전히 부실관리되고 있는 셈이다.

공격자는 퇴사 후인 지난해 4~11월 재직 당시 사용하던 서명키로 위·변조 전자출입증을 발급받아 서버에 접속했다. 자동화된 웹 크롤링 공격 도구를 이용해 대규모 정보를 유출했고 총 2313개 IP를 이용하였다. 공격자 PC 저장장치 포렌식 결과 주문목록 등 유출한 정보를 해외 소재 클라우드 서버로 전송할 수 있는 기능도 확인됐다. 다만 실제 전송 여부는 기록이 남아있지 않아 확인되지 않았다.

개인정보를 유출한 전 직원 정체도 밝혀졌다. 그는 재직 당시 시스템 장애 등 백업을 위한 이용자 인증 시스템 설계·개발 업무를 수행한 소프트웨어 개발자(Staff Back-end Engineer)로 확인됐다.